Microsoft Windows [versão 6.1.7600]

Copyright (c) 2009 Microsoft Corporation. Todos os direitos reservados.

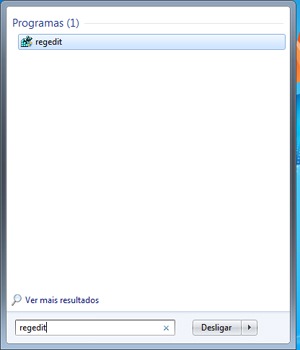

Como abrir o Comando do Windows

Windows XP: Iniciar/Executar.

Windows Vista: Iniciar/ em ”Pesquisar programas e arquivos” digite “CMD”.

Windows 7: Iniciar/ em ”Pesquisar programas e arquivos” digite “CMD”.

Tecla de atalho: Bandeira do Windows + R.

Obter Ajuda

Informações sobre comandos digite “HELP”.

informações sobre um comando específico, HELP + Nome do comando (ex: HELP MOVE).

Para obter mais informações sobre ferramentas, consulte a referência a linhas de comando na ajuda online.

Painel de controle

ACCESS.CPL: abre as opções de acesso (Só no XP)

APPWIZ.CPL: abre a ferramenta Adicionar/Excluír um programa

AZMAN.MSC: abre o gerenciador de autorizações (Vista e 7)

CERTMGR.MSC: abre os certificados para o usuário atual

CLICONFG: abre a configuração dos clientes SQL

COLLAB.CPL: abre a vizinhança imediata (Vista e 7)

COMEXP.MSC ou DCOMCNFG: abre a ferramenta serviços e componentes (Vista e 7)

COMPMGMT.MSC: abre a ferramenta de gestão do computador

COMPUTERDEFAULTS: abre a ferramenta dos programas padrão (Vista e 7)

CONTROL /NAME MICROSOFT.BACKUPANDRESTORECENTER:abre o centro de backup e de restauração (Vista e 7).

CONTROL ADMINTOOLS: abre as ferramentas de administração

CONTROL COLOR: abre as configurações de aparência

CONTROL FOLDERS: abre as opções de pastas

CONTROL FONTS: abre o gerenciador de caracteres

CONTROL INTERNATIONAL ou INTL.CPL: abre as opções regionais e linguísticas

CONTROL KEYBOARD: abre as propriedades do teclado

CONTROL MOUSE ou MAIN.CPL: abre as propriedades do mouse

CONTROL PRINTERS: abre as impressoras e os fax disponíveis

CONTROL USERPASSWORDS: abre o editor de contas dos usuários

CONTROL USERPASSWORDS2 ou NETPLWIZ: controla os usuários e seus acessos

CONTROL: abre o Painel de controle

CREDWIZ: abre a ferramenta de backup e de restauração de senhas dos usuários (Vista e 7)

DESK.CPL: abre as configurações de afixagem.

DEVMGMT.MSC: abre o gerenciador de periféricos.

DRWTSN32: abre o Dr. Watson (Só no XP)

DXDIAG: abre a ferramenta de diagnóstico DirectX

EVENTVWR ou EVENTVWR.MSC: abre o observador de eventos

FSMGMT.MSC: abre as pastas compartilhadas

GPEDIT.MSC: abre o editor de estratégias de grupo (Para as edições profissionais e mais do Windows)

HDWWIZ.CPL: abre o assistente « acréscimo de materiais »

INFOCARDCPL.CPL: abre o assistente « compatibilidade de programas »

IRPROPS.CPL: abre o gerenciador de infravermelho

ISCSICPL: abre a ferramenta de configuração do iniciador ISCI Microsoft (Vista e 7)

JOY.CPL: abre a ferramenta do controlador de jogos

LPKSETUP: abre o assistente de instalação e desinstalação dos idiomas d’affichage (Vista e 7)

LUSRMGR.MSC: abre o editor dos usuários e grupos locais

MDSCHED: abre a ferramenta de diagnósticos da memória Windows (Vista e 7)

MMC: abre um novo console vazio

MMSYS.CPL: abre as configurações de som

MOBSYNC: abre o centro de sincronização

MSCONFIG: abre a ferramenta de configuração do sistema

NAPCLCFG.MSC: abre a ferramenta de configuração do cliente NAP (Vista e 7)

NTMSMGR.MSC: abre o gerenciador de suporte de armazenamento removível

NTMSOPRQ.MSC: abre as solicitações do operador de armazenamento removível

ODBCAD32: abre o administrador de fonte de dados ODBC

OPÇÃOALFEATURES: abre a ferramenta Adicionar/Excluír componentes do Windows (Vista e 7)

PERFMON ou PERFMON.MSC: abre o monitor de confiabilidade e de desempenho Windows.

POWERCFG.CPL: abre o gerenciador de modos de alimentação (Vista e 7)

REGEDIT ou REGEDT32 (Vista e 7): abre o editor de registro

REKEYWIZ: abre o gerenciador de certificados de criptografia de arquivos (Vista e 7)

RSOP.MSC: abre o conjunto de diretivas resultants

SECPOL.MSC: abre as configurações de segurança local

SERVICES.MSC: abre o gerenciador de serviços

SLUI: abre o assistente de ativação do Windows (Vista e 7)

SYSDM.CPL: abre as propriedades do sistema

SYSEDIT: abre o editor de configuração do sistema (Atenção, manipular com cautela)

SYSKEY: abre o utilitário de proteção do banco de dados das contas Windows (Atenção, manipular com extrema cautela!)

SYSPREP: abre a pasta com a ferramenta de preparação do sistema (Vista e 7)

TABLETPC.CPL: abre as configurações para o Tablet pc (Vista e 7)

TASKSCHD.MSC ou CONTROL SCHEDTASKS: abre o planejador de tarefas (Vista e 7)

TELEPHON.CPL: abre a ferramenta de conexão telefônica

TIMEDATE.CPL: abre as configurações da hora e da data

TPM.MSC: abre a ferramenta gestão do módulo de plateforma segura no computador local (Vista e 7)

UTILMAN: abre as opções de ergonomia (Vista e 7)

VERIFICAR: abre o gerenciador de verificação dos drivers

WMIMGMT.MSC:abre o « Windows Management Infrastructure »

WSCUI.CPL: abre o centro de segurança Windows

WUAUCPL.CPL: abre o serviço de atualização do Windows (Só no XP)

Programas e ferramentas Windows

%WINDIR%\SYSTEM32\RESTORE\RSTRUI.EXE: abre a ferramenta de restauração do sistema (Só no XP).

CALC: abre à calculadora

CHARMAP: abre a tabela de caracteres

CLIPBRD: abre a área de transferência (Só no XP, para adicionar no Vista, veja AQUI).

CMD: abra o prompt de comando

DIALER: abre o numerador telefônico do Windows

DVDPLAY: abre seu leitor DVD

EUDCEDIT: abre o editor de caracteres privados

EXPLORER: abre o Windows Explorer

FSQUIRT: Assistente de transferência Bluetooth

IEXPLORE: abre Internet Explorer

IEXPRESS: abre o assistente de criação dos arquivos auto-extraíveis.

JOURNAL: abre um novo registrador (Vista e 7)

MAGNIFY: abre a lupa

MBLCTR: abre o centro de mobilidade do Windows (Vista e 7)

MIGWIZ: abre a ferramenta de transferência de arquivos e de configurações Windows (Vista e 7)

MIGWIZ.EXE: abre a ferramenta de transferência de arquivos e de configurações Windows (Só no XP)

MOVIEMK:abre o Windows Movie Maker

MRT: executa o utilitário de remoção de malwares.

MSDT: abre a ferramenta de diagnósticos e suporte da Microsoft

MSINFO32: abre as informações do sistema

MSPAINT: abre o “Paint”

MSRA: abre a assistência remota do Windows

MSTSC: abre a ferramenta de conexão da assistência remota

NOTEPAD: abre o bloco de notas

OSK: abre o teclado visual.

PRINTBRMUI: abre o assistente de migração da impressora (Vista e 7)

RSTRUI: abre a ferramenta de restauração do sistema (Vista e 7)

SIDEBAR: abre o sidebar do Windows (Vista e 7)

SIGVERIF: abre a ferramenta de verificação das assinaturas de arquivos

SNDVOL: abre o misturador de volume

SNIPPINGTOOL: abre a ferramenta captura de tela (Vista e 7).

SOUNDRECORDER: abre o gravador

STIKYNOT: abre o post-it (Vista e 7)

TABTIP: abre o painel de entrada Tablet PC (Vista e 7)

TASKMGR: abre o gerenciador de tarefas do Windows

WAB: abre os contatos (Vista e 7)

WERCON: abre a ferramenta de relatórios e de soluções de problemas (Vista e 7)

WINCAL: abre o calendário do Windows (Vista e 7)

WINCHAT: abre o software Microsoft de bate-papo (chat) na net (Só no XP)

WINDOWSANYTIMEUPGRADE: permite a atualização do Windows Vista

WINVER: abre a janela para que você conheça a versão do seu Windows

WINWORD: abre o Word (se estiver instalado)

WMPLAYER: abre o leitor Windows Media

WRITE ou Wordpad: abre o Wordpad

Gestão dos discos

CHKDSK: realiza uma análise da partição especificada nas configurações do comando (Para mais informações, digite CHKDSK /? no prompt do comando CMD)

CLEANMGR: abre a ferramenta de limpeza do disco

DEFRAG: Defragmenta o disco rígido (para saber como usar, veja aqui )

DFRG.MSC: abre a ferramenta de desfragmentação do disco

DISKMGMT.MSC: abre o gerenciador de discos

DISKPART: abre a ferramenta de particionamento (manipulação pesada)

Gestão das redes e Internet

CONTROL NETCONNECTIONS ou NCPA.CPL: abre as conexões da rede

FIREWALL.CPL:abre o firewall do Windows

INETCPL.CPL: abre as propriedades da internet

IPCONFIG: exibe as configuraçãos dos endereços IP no computador (Para mais informações, digite IPCONFIG /?

no prompt do comando CMD)

NETSETUP.CPL: abre o assistente de configuração de rede (Só no XP)

WF.MSC: abre as funções avançadas do firewall do Windows (Vista e 7).

Outros comandos

%HOMEDRIVE%: abre o explorador na partição onde o sistema operacional está instalado

%HOMEPATH%: abre a pasta do usuário conectado C:\Documents and settings\[nome do usuário]

%PROGRAMFILES%: abre a pasta de instalação de outros programas (Program Files)

%TEMP% ou %TMP%: abre a pasta temporária

%USERPROFILE%: abre a pasta do perfil do usuário conectado

%WINDIR% ou %SYSTEMROOT%: abre a pasta de instalação do Windows

%WINDIR%\system32\rundll32.exe shell32.dll,Control_RunDLL hotplug.dll: exibe a janela "Retirar o dispositivo com segurança"

AC3FILTER.CPL: abre as propriedades do filtro AC3 (se estiver instalado)

FIREFOX: executa Mozilla FireFox (se estiver instalado)

JAVAWS: Visualize o cache do software JAVA (se estiver instalado)

LOGOFF: fecha a sessão

NETPROJ: autoriza ou não aconexão a um projetor de rede (Vista e 7)

Verificador de arquivos do sistema (Precisa de um CD do Windows se o cache não estiver disponível): ( )

SFC /SCANNOW: escaneia imediatamente todos os arquivos do sistema e localiza os arquivos danificados

SFC /VERIFYONLY: escaneia apenas os arquivos do sistema

SFC /SCANFILE="nome e caminho do arquivo": escaneia o arquivo especificado e repara, caso esteja danificado

SFC /VERIFYFILE=" nome e caminho do arquivo ": escaneia apenas o arquivo especificado

SFC /SCANONCE: escaneia os arquivos do sistema no arranque seguinte

SFC /REVERT: repõe a configuração inicial (Para mais informações, digiteSFC /? no prompt do comando CMD.

SHUTDOWN: desliga o Windows

SHUTDOWN –A: interrompe a desconexão do Windows

VSP1CLN: remove o cache de instalação do serviço pack 1 do Vista

ASSOC: Exibe ou modifica associações de extensões de arquivo.

ATTRIB: Exibe ou altera atributos de arquivos.

BREAK: Define ou limpa a verificação estendida CTRL+C.

BCDEDIT: Define propriedades no banco de dados de inicialização para controlar o carregamento da inicialização.

CACLS: Exibe ou modifica listas de controle de acesso de arquivos.

CALL: Chama um programa em lotes por meio de outro.

CD: Exibe o nome do diretório atual ou faz alterações nele.

CHCP: Exibe ou define o número da página de código ativa.

CHDIR: Exibe o nome do diretório atual ou faz alterações nele.

CHKDSK: Verifica um disco e exibe um relatório de status.

CHKNTFS: Exibe ou modifica a verificação do disco na inicialização.

CLS: Limpa a tela.

CMD: Inicia uma nova instância do interpretador de comandos do Windows.

COLOR: Define as cores padrão do primeiro plano e do plano de fundo do console.

COMP: Compara o conteúdo de dois arquivos ou grupos de arquivos.

COMPACT: Exibe ou altera a compactação de arquivos em partições NTFS.

CONVERT: Converte volumes FAT em NTFS. Não é possível converter a unidade atual.

COPY: Copia um ou mais arquivos para outro local.

DATE: Exibe ou ajusta a data.

DEL: Exclui um ou mais arquivos.

DIR: Exibe uma lista de arquivos e subdiretórios em um diretório.

DISKCOMP: Compara o conteúdo de dois disquetes.

DISKCOPY: Copia o conteúdo de um disquete para outro.

DISKPART: Exibe ou configura propriedades de partição de disco.

DOSKEY: Edita linhas de comando, volta a chamar comandos do Windows e cria macros.

DRIVERQUERY: Exibe status e propriedades do driver de dispositivo atual.

ECHO: Exibe mensagens ou ativa/desativa o eco de comandos.

ENDLOCAL: Encerra a localização de alterações de ambiente em um arquivo em lotes.

ERASE: Exclui um ou mais arquivos.

EXIT: Sai do programa CMD.EXE (interpretador de comandos).

FC: Compara dois arquivos ou grupos de arquivos e exibe as diferenças entre eles.

FIND: Procura uma cadeia de caracteres de texto em um ou mais arquivos.

FINDSTR: Procura cadeias de caracteres em arquivos.

FOR: Executa um determinado comando para cada arquivo em um grupo de arquivos.

FORMAT: Formata um disco para ser usado com o Windows.

FSUTIL: Exibe ou configura as propriedades do sistema de arquivos.

FTYPE: Exibe ou modifica os tipos de arquivo utilizados em associações de extensões de arquivo.

GOTO: Direciona o interpretador de comandos do Windows para uma linha identificada em um programa em lotes.

GPRESULT: Exibe informações de diretiva de grupo para o computador ou usuário.

GRAFTABL: Permite que o Windows exiba um conjunto de caracteres estendidos em modo gráfico.

HELP: Fornece informações de ajuda sobre comandos do Windows.

ICACLS: Exibir, modificar, fazer backup ou restaurar ACLs de arquivos e diretórios.

IF: Realiza processamento condicional em arquivos em lotes.

LABEL: Cria, altera ou exclui o rótulo de volume de um disco.

MD: Cria um diretório.

MKDIR: Cria um diretório.

MKLINK: Cria Vínculos Simbólicos e Links Físicos

MODE: Configura um dispositivo do sistema.

MORE: Exibe a saída fazendo pausa a cada tela.

MOVE: Move um ou mais arquivos de um diretório para outro diretório.

OPENFILES: Exibe arquivos abertos por usuários remotos para um compartilhamento de arquivo.

PATH: Exibe ou define um caminho de pesquisa para arquivos executáveis.

PAUSE: Suspende o processamento de um arquivo em lotes e exibe uma mensagem.

POPD: Restaura o valor anterior do diretório atual salvo por PUSHD.

PRINT: Imprime um arquivo de texto.

PROMPT: Altera o prompt de comando do Windows.

PUSHD: Salva o diretório atual e o altera em seguida.

RD: Remove um diretório.

RECOVER: Recupera informações legíveis de um disco defeituoso ou danificado.

REM: Grava comentários (observações) em arquivos em lotes ou no CONFIG.SYS.

REN: Altera o nome de um ou mais arquivos.

RENAME: Altera o nome de um ou mais arquivos.

REPLACE: Substitui arquivos.

RMDIR: Remove um diretório.

ROBOCOPY: Utilitário avançado para copiar arquivos e árvores de diretório.

SET: Exibe, define ou remove variáveis de ambiente do Windows.

SETLOCAL: Inicia a localização de alterações de ambiente em um arquivo em lotes.

SC: Exibe ou configura serviços (processos em segundo plano).

SCHTASKS: Agenda a execução de comandos e programas em um computador.

SHIFT: Altera a posição dos parâmetros substituíveis em um arquivo em lotes.

SHUTDOWN: Permite o desligamento local ou remoto adequado do computador.

SORT: Classifica a entrada.

START: Inicia uma janela separada para executar um programa ou comando especificado.

SUBST: Associa um caminho a uma letra de unidade.

SYSTEMINFO: Exibe a configuração e propriedades específicas da máquina.

TASKLIST: Exibe todas as tarefas em execução no momento, inclusive serviços.

TASKKILL: Termina ou interrompe um processo ou aplicativo em execução.

TIME: Exibe ou ajusta a hora do sistema.

TITLE: Define o título da janela para uma sessão do CMD.EXE.

TREE: Exibe graficamente a estrutura de diretórios de uma unidade ou caminho.

TYPE: Exibe o conteúdo de um arquivo de texto.

VER: Exibe a versão do Windows.

VERIFY: Faz com que o Windows verifique se os arquivos estão gravados corretamente em um disco.

VOL: Exibe o rótulo de volume e o número de série de um disco.

XCOPY: Copia arquivos e árvores de diretórios.

WMIC: Exibe informações WMI em um comando interativo do shell.

Download All Commands (DOC FILE)